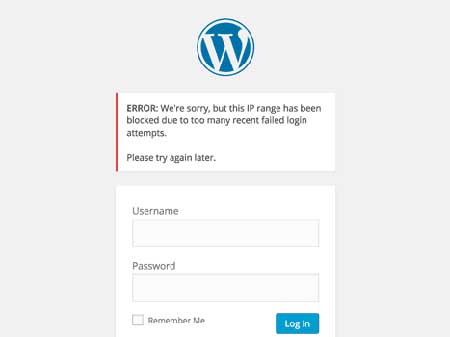

Blok Alamat IP Cegah Akses WordPress Admin

Jika kamu merupakan pengguna atau web master website WordPress, hal penting yang selalu kamu harus utamakan adalah masalah keamanan. WordPress merupakan content management system atau CMS yang paling banyak digunakan di internet, sehingga tidaklah aneh platform ini juga menjadi target serangan popular.

Salah satu langkah yang bisa kita lakukan untuk mengamankan website WordPress kita adalah dengan blok alamat IP agar tidak bisa mengakses WordPress admin, wp-admin dan wp-login.php. Kita bisa blok alamat IP semuanya kecuali alamat IP kita sendiri. Pada tutorialnya kami membahas untuk blok alamat IP di web server yang menggunakan Nginx.

Syarat-syarat Tutorial Ini:

– Web server kamu menggunakan Nginx, bagi yang menggunakan Apache tidak bisa menggunakan cara ini.

– WordPress kini sudah bisa bekerja di Nginx,

Blok Alamat IP Cegah Akses WordPress Admin di Web Server Nginx

Dengan men-setting perlindungan berbasis IP ini, website WordPress kamu tidak akan lagi rentan akan serangan seperti brute force. Serangan brute force merupakan salah satu metode serangan yang paling banya digunakan untuk menyerang CMS di internet. Blok alamat IP akan membantu kamu untuk mencegah hacker mencoba memasuki area WordPress admin, karena memang mereka tidak bisa mengaksesnya karena alamat IP-nya tidak ada di dalam daftar whitelist alamat IP.

Nginx: Blok Akses ke Area WordPress Admin

Yang pertama harus dilakukan adalah dengan mengedit file Nginx vhost, atau file nginx.conf, hal ini tergantung bagaimana cara kamu mengkonfigurasi Nginx service.

nano -w /etc/nginx/nginx.conf

Tambahkan kode dibawah ini untuk blok alamat IP semuanya, dan whitelist alamat IP kamu:

location ~ ^/(wp-admin|wp-login\.php) {

allow 111.111.111.111;

deny all;

}

Jika kamu meng-install WordPress di dalam folder misalnya sub folder /blog/, maka ketik kode seperti dibawah ini:

location ~ ^/blog/(wp-admin|wp-login\.php) {

allow 111.111.111.111;

deny all;

}

Ganti alamat IP 111.111.111.111 dengan alamat IP kamu.

Test Login ke Area WordPress Admin

Buka browser dan coba akses ke http://www.situskamu.com/wp-admin atau http://www.situskamu.com/wp-login.php. Jika kamu mengakses dari alamat IP yang dibolehkan maka harusnya bisa mengakses halaman tersebut, dan coba lagi dari ISP yang berbeda apakah bisa mengakses halaman WordPress admin tersebut?

Kesimpulan

Melindungi area WordPress admin wp-admin dan wp-login.php sangat mudah jika kamu menggunakan Nginx. Yang kamu butuhkan adalah ISP dengan alamat IP statik, atau bisa menggunakan koneksi VPN untuk mempunya alamat IP statik.

Bagi kamu yang sedang mencari hosting, Jakartawebhosting.com menyediakan WordPress Hosting, dengan kecepatan dan stabilitas pusat data dan server yang baik, up time server 99,9%, team support yang siap membantu 24 jam dan biaya langganan yang menarik.

Hacker Mulai Menguangkan Serangan Ke Website WordPress

Hacker mulai mencoba untuk menguangkan serangan terhadap website WordPress yang masih memiliki celah pada REST API endpoint. Celah ini sebenarnya sudah di patch pada update WordPress 4.7.2 terbaru, jadi yang diserang kebanyakan masih menggunakan versi WordPress yang belum di-patch.

Lebih dari satu juta website WordPress telah di-deface, para peneliti sekarang menemukan hacker mengirimkan link ke website farmasi palsu. Mencoba untuk melakukan spam terhadap pengguna agar mau membeli obat dan melakukan pembayaran dengan tujuan untuk mendapatkan informasi kartu kredit yang digunakan untuk pembayaran.

Hacker memanfaatkan website yang masih menggunakan versi WordPress yang belum diupdate ke versi yang paling baru. Para peneliti dari SiteLock memperkirakan bahwa ada sekitar 20 hacker yang bersaing untuk mendapatkan dollar, dengan cara men-deface website WordPress berkali-kali.

Men-deface website WordPress awalnya hanya dijadikan petualangan oleh para hacker, namun saat ini serangan dilakukan dengan motif ingin mendapatkan dollar.

Celah REST API endpoint pertama kali dikenal pada WordPress 4.7 di bulan Desember 2016, dan patch untuk menutup celah ini dirilis pada update WordPress 4.7.2 di bulan Januari. WordPress defaultnya telah mengaktifkan fitur otomatis update, jadi kebanyakan website WordPress secara otomatis diupdate dan lebih aman. Namun ada banyak juga yang men-disable fitur ini, menjadikan celah ini ada. SiteLock memperkirakan ada 15 sampai 20 persen website WordPress.

Secara keseluruhan, website WordPress yang di-deface karena dari celah ini meningkat dengan sangat cepat dari angka 10.000 hingga lebih ke 800.000 hanya dalam waktu 48 jam. Jika versi WordPress kamu belum diupdate ke versi yang paling baru, inilah saatnya kamu harus mengupdatenya.

Bagi kamu yang sedang mencari hosting, Jakartawebhosting.com menyediakan WordPress Hosting, dengan kecepatan dan stabilitas pusat data dan server yang baik, up time server 99,9%, team support yang siap membantu 24 jam dan biaya langganan yang menarik.

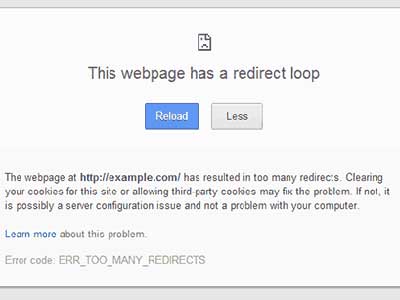

Cara Perbaiki Error Redirect di WordPress

Menjalankan website atau blog WordPress.org yang kita hosting sendiri memiliki banyak keuntungan, kita bisa bebas mendandani website atau blog kita serta kita akan mendapatkan banyak sekali ilmu. Namun tentunya yang dapat membuat kita menjadi pusing tujuh keliling adalah ketika website atau blog kita mengalami error.

Salah satu error yang paling sering terjadi adalah error redirect di WordPress. Hal ini terjadi karena terlalu banyak redirect sehingga menimbulkan masalah.

Mengapa Saya Mendapatkan Error Redirect di WordPress?

Error redirect ini biasanya terjadi karena kesalahan konfigurasi pada masalah redirect. Seperti yang kita ketahui bahwa WordPress memiliki struktur URL yang SEO friendly yang digunakan sebagai fungsi redirect. Beberapa plugin WordPress yang popular juga menggunakan fungsi redirect. Sebagai contoh, plugin SEO WordPress memungkinkan untuk menghapus category base dari category URL dengan me-redirect pengunjung ke URL tanpa category base. Plugin SSL dan Cache WordPress juga menggunakan fungsi redirect.

Karena kesalahan konfigurasi ini dari plugin-plugin tersebut, website atau blog website kamu akan me-redirect pengunjung ke URL yang sebenarnya telah me-redirect mereka kembali ke reffering URL. Hal ini menyebabkan web browser terjebak dalam dua halaman dan memunculkan pesan error.

Cara Memperbaiki Error Redirect di WordPress

Kebanyakan salah konfigurasi yang paling sering terjadi adalah URL yang salah pada WordPress Address URL atau setting Site Address URL.

Misalnya, kita asumsikan bahwa website kamu memiliki URL http://www.example.com. Masuk ke Dasboard WordPress, masuk ke menu Settings-> General, ganti WordPress dan Site Address. Jika kamu menggunakan prefix www, maka ganti ke menjadi http://example.com. Dan jika kamu tidak menggunakan prefix www, maka ganti menjadi http://www.example.com.

Ganti Site URL Tanpa Akses ke Admin Area

Jika kamu tidak bisa masuk ke area WordPress Admin, kamu tetap bisa mengganti setting ini dengan menggantinya pada file wp-config.php. Masuk ke website menggunakan aplikasi FTP client. Setelah masuk ke website kamu, cari file yang bernama wp-config.php. Download file ini, lalu kemudian edit file ini menggunakan aplikasi teks editor seperti Notepad. Tinggal tambahkan dua baris script dibawah ini, dan ganti example.com dengan URL domain kamu.

define('WP_HOME','http://example.com');

define('WP_SITEURL','http://example.com');

Save dan upload kembali ke server lewat FTP. Dan sekarang coba akses website WordPress kamu. Jika masih belum bisa, coba tambahkan prefix www didepan url domain kamu.

Cara Memperbaiki Error Redirect Lainnya

Jika cara diatas masih belum memperbaiki error redirect yang kamu alami, bisa jadi error ini disebabkan oleh plugin. Apakah sebelumnya error redirect ini terjadi kamu memasang plugin? Atau mengupdate plugin? Jika ya maka kamu harus menonaktifkan plugin tersebut.

Untuk menonaktifkan plugin, kamu bisa masuk ke FTP. Lalu cari folder wp-content/plugins/. Cara plugin yang baru kamu pasang atau kamu update, hapus foldernya. Dan coba lihat apakah website kamu sudah normal atau belum.

Atau jika kamu tidak tahu plugin mana yang menyebabkan error redirect, maka kamu harus mencobanya satu persatu. Backup dulu semua plugin dengan mendownloadnya. Setelah itu hapus semua plugin, dan coba apakah website kamu sudah kembali normal, seharusnya sih tidak ada masalah. Sekarang coba upload kembali plugin satu persatu, setelah mengupload satu plugin selesai, harus coba website kamu apakah berjalan normal. Jika normal, lanjutkan mengupload plugin satu lagi, begitu seterusnya. Jika kamu sehabis meng-upload satu plugin, website kamu error, berarti plugin tersebut yang menyebabkan error.

Bagi kamu yang sedang mencari hosting, Jakartawebhosting.com menyediakan WordPress Hosting, dengan kecepatan dan stabilitas pusat data dan server yang baik, up time server 99,9%, team support yang siap membantu 24 jam dan biaya langganan yang menarik.

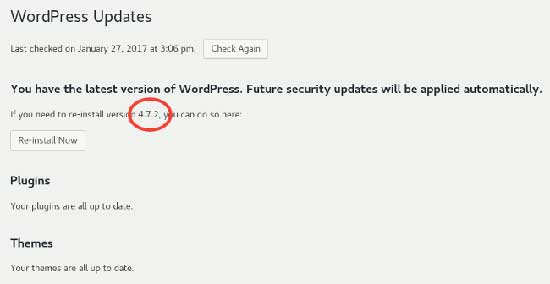

Lihat Versi WordPress Dari Command Line

Bagaimana saya tahu versi WordPress yang saya gunakan pada website saya? Salah satu cara untuk mengetahui versi WordPress bisa dari Linux terminal, dengan mengetik command line yang terbilang simpel.

Kenapa Saya Harus Tahu Versi WordPress Yang Digunakan?

Mengetahui versi dari software WordPress yang kamu gunakan sangat penting untuk mengetahui apakah kamu aman dari berbagai serangan terbaru, eksploitasi dan masalah bugs yang terjadi pada versi WordPress yang telah usang. Sangat penting untuk kamu selalu mengupdate software WordPress yang kamu gunakan ke versi terbaru yang memperbaiki bugs dan menambal lubang keamanan yang ditemukan pada versi terdahulu. Selain itu kamu juga harus selalu mengupdate versi plugin dan tema yang kamu gunakan.

Versi WordPress dapat diketahui dengan berbagai cara, cara yang paling mudah menemukannya adalah dengan login ke area admin WordPress. Dari sini kamu bisa melihat apakah sudah menggunakan software WordPress terbaru atau juga mengetahui jika ada update terbaru yang tersedia.

Melihat Versi WordPress Dari Command Line

Namun, jika kamu membutuhkan untuk mengetahu versi WordPress dari command line karena kamu tidak memiliki akses ke area Admin WordPress. Maka kamu bisa menjalankan command grep untuk melihat versinya dari file version.php, yang berada di dalam direktori wp-includes.

Ketik command dibawah ini dari terminal sebagai root:

grep wp_version /home/user/public_html/wp-includes/version.php

Pastikan kamu menggantinya dengan full path dari instalasi WordPress di server kamu. Outputnya kurang lebih seperti ini:

[[email protected]:~]grep wp_version /home/wordpresshostingindonesia/public_html/wp-includes/version.php * @global string $wp_version $wp_version = '4.7.2'; [[email protected]:~]

Seperti yang kamu lihat, versi yang diperlihat dari command line sama dengan yang ada pada Dasboard WordPress.

Sekarang kamu sudah tahu versi dari software WordPress yang kamu gunakan untuk website kamu. Cara ini menjadi solusi jika kamu tidak memiliki akses ke area Admin atau Dasboard WordPress.

Bagi kamu yang sedang mencari hosting, Jakartawebhosting.com menyediakan WordPress Hosting, dengan kecepatan dan stabilitas pusat data dan server yang baik, up time server 99,9%, team support yang siap membantu 24 jam dan biaya langganan yang menarik.

Cara Transfer Blogger ke WordPress

Blogger merupakan tool blog yang disediakan gratis oleh Google. Dengan tool ini kamu dapat dengan mudah membuat blog, tanpa ribet sewa web hosting agar blog kamu bisa tayang di internet. Namun platform ini memiliki keterbatasan, seperti misalnya hanya tersedia sedikit template untuk mempercantik blog kamu.

Jika kamu mempunyai rencana untuk pindah dari Blogger ke WordPress, karena blog kamu bertambah besar dan kamu ingin mengembangkannya. Ikuti langkah-langkah dibawah ini untuk transfer Blogger ke WordPress. Namun yang saya bahas ini bukannya WordPress.com seperti Blogger, tetapi WordPress dimana kamu harus menyewa web hosting sendiri.

Cara Transfer Blogger ke WordPress

1. Cari Web Hosting Baru

Jika pada Blogger kamu tidak perlu repot menyewa web hosting dan melakukan setup. Dengan menggunakan WordPress kamu harus mencari web hosting dan melakukan setup. Untuk mudahnya kamu bisa mencari penyedia hosting yang menawarkan paket WordPress Hosting yang mendukung instalasi hanya dengan beberapa klik. Ada banyak penyedia web hosting yang menyediakan layanan tersebut.

2. Ekspor Blog Blogger

Setelah dapat dan men-setup WordPress Hosting, kini kamu harus transfer Blogger ke WordPress, mentransfer kontennya.

Untuk melakukannya, login ke dashboard Blogger dan masuk ke menu Settings->Other. Pada halaman ini klik pada tombol ‘Back Up Content’ dibawah bagian ‘Import & Back Up.’ Simpan file back-up di tempat yang aman. File ini disimpan dalam format .xml.

3. Impor Konten ke WordPress

Setelah mempunyai file back-up, kini kita harus mengimpornya ke website WordPress. Hal ini bisa kamu lakukan setelah proses setup WordPress di server kamu selesai. Masuk ke dashboard WordPress dan masuk ke menu Tool-> Import.

Kamu akan melihat pilihan Blogger. Jika kamu belum pernah menggunakannya, maka kamu harus memilih Install Now dulu untuk mengaktifkan fitur ini.

Setelah proses instalasi selesai akan muncul pilihan Activate Plugin & Run Importer. Klik tombol tersebut, dan sekarang pilih file .xml dari back-up di langkah 2.

4. Switch Permalinks

Permalink merupakan bagaimana URL kamu di-struktur. Karena kamu mengimport semua konten dari Blogger, maka kita harus mengubah struktur URL-nya semirip mungkin dengan Blogger.

Dari dashboard WordPress masuk ke menu Settings-> Permalinks. Lalu pilih pilihan Month and name. Hal ini yang paling mirip dengan struktur URL Blogger.

5. Redirect dari Blogger ke WordPress

Sekarang kita akan me-redirect blog Blogger ke website WordPress yang baru. Kita akan melakukannya pada site-level dan juga per-post basis. Hal ini memastikan semua yang mengunjungi blog Blogger kamu akan di-redirect ke website WordPress.

Kita bisa memasang plugin yang bernama Blogger 301 Redirect untuk membantu hal tersebut. Install kemudian aktifkan plugin ini, lalu ikuti instruksinya.

Sekarang, kita harus me-redirect RSS feed ke WordPress feed yang baru.

Buka dashboard Blogger, klik Add disebelah Post Feed Redirect URL. Masukan URL dari WordPress feed kamu saat ini.

6. Impor Gambar

Terkadang tidak semua gambar di transfer dari Blogger ke WordPress. Untuk mengembalikan semua gambar, kamu harus meng-upload ulang semua gambar yang tidak tertransfer. Cari gambar aslinya dan download, kemudian tambahkan ke WordPress. Dari dashboard WordPress, masuk ke Media-> Add New, dan upload gambar-gambar yang diinginkan.

Transfer dari Blogger ke WordPress memang tidaklah terlalu sulit, tetapi membutuhkan waktu.

Bagi kamu yang sedang mencari hosting, Jakartawebhosting.com menyediakan WordPress Hosting, dengan kecepatan dan stabilitas pusat data dan server yang baik, up time server 99,9%, team support yang siap membantu 24 jam dan biaya langganan yang menarik.